Vous voulez propulser votre carrière informatique ? Réservez un appel gratuit pour savoir comment obtenir la certification Cisco CCNA en 12 semaines avec notre accompagnement personnalisé. Réserver mon appel gratuit

Les mots de passe et les identifiants sont comme les clés de notre maison numérique : s’ils tombent entre de mauvaises mains, les conséquences peuvent être graves. Récemment, la plateforme de fuite de données Have I Been Pwned a annoncé une nouvelle étape dans la prise en charge des « journaux de vol ». Cet article va vous expliquer ce que sont ces fameux logs de voleurs, pourquoi ils sont préoccupants et comment la mise à jour Have I Been Pwned peut nous aider à mieux protéger nos comptes.

Qu’est-ce qu’un voleur de bûches ?

Et journal des voleurs est un fichier généré par un logiciel malveillant (malware) installé à l’insu de l’utilisateur sur un ordinateur ou un appareil. La plupart du temps les malwares volent les identifiants enregistrés sur les navigateurs web installés sur la machine de la victime, et certains vont même jusqu’à enregistrer les identifiants de différents sites (par exemple en se connectant à Facebook, à leur messagerie, à leur banque en ligne). , etc.) lorsqu’il est saisi par un utilisateur, le malware enregistre :

- L’adresse du site,

- L’identifiant (nom d’utilisateur ou souvent l’adresse email),

- Et le mot de passe correspondant.

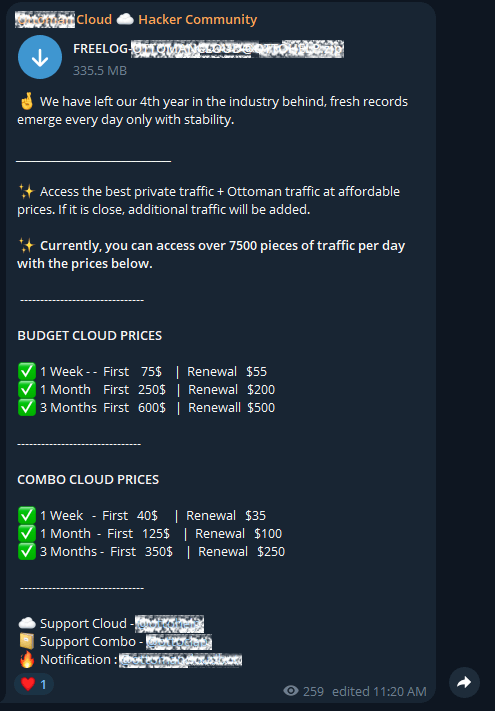

Ensuite, ces listes (ou logs) sont exfiltrées et revendues ou partagées sur les canaux utilisés par les cybercriminels (par exemple sur Telegram). Résultat : des millions, voire des milliards d’informations personnelles se retrouvent dans le domaine public, se prêtant à une exploitation malveillante.

jeimaginez noter dans un cahier toutes vos clés et combinaisons de serrures pour chaque pièce de la maison ou chaque cadenas. Si quelqu’un vole ce carnet, il aura accès à toutes vos portes. UN journal des voleurs c’est à peu près la même chose, mais pour vos comptes en ligne.

Comment est-on infecté ?

Souvent, ces logiciels malveillants se cachent dans des téléchargements non officiels tels que :

- Cracks de logiciels payants,

- Faux « cheats » pour les jeux en ligne,

- De faux fichiers multimédias ou des documents douteux que l’on est tenté d’ouvrir (souvent par curiosité).

Cela peut se produire lorsque vous visitez un site malveillant ou cliquez sur une pièce jointe suspecte dans un e-mail. Bref, dès qu’un logiciel malveillant s’exécute sur votre machine, le risque existe.

Le rôle de Have I Been Pwned

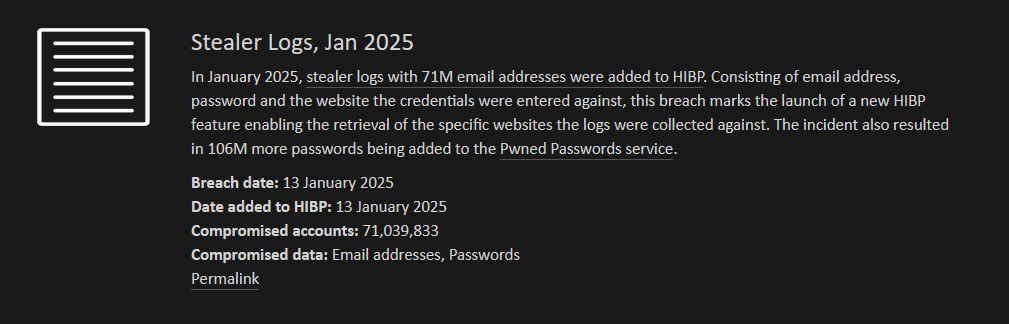

Ai-je été pwned (HIBP) est un service qui vous permet de savoir si votre adresse e-mail ou votre mot de passe apparaît dans des bases de données compromises. Jusqu’à présent, lorsqu’un site (par exemple LinkedIn) subissait une fuite de données, HIBP ajoutait l’incident à son catalogue. En saisissant votre email sur la plateforme, vous pourriez voir si vous étiez concerné par telle ou telle fuite.

Nouveau : l’ajout de logs de voleurs

- Identification des sites associés à vos identifiants : Si votre adresse email figure dans un voleur, HIBP pourra désormais indiquer (sous certaines conditions) les sites sur lesquels des identifiants compromis ont été trouvés.

- Accès limité et protégé : Pour consulter ces informations sensibles, vous devez prouver que vous êtes le propriétaire de l’adresse email concernée. Dans le cadre des entreprises, seul le propriétaire du domaine (par exemple @votre-entreprise.com) peut demander la liste des sites sur lesquels ses collaborateurs se sont connectés avec la messagerie professionnelle.

Pourquoi cette prudence ? Car ces voleurs logs contiennent parfois des informations très sensibles, comme la connexion à des sites de santé ou financiers, ou à des plateformes jugées confidentielles. Il est donc crucial d’empêcher un tiers malveillant de pouvoir consulter librement cette liste.

Ce que cela change pour les utilisateurs

-

Mieux comprendre vos vulnérabilités de sécurité

Avant, si vous appreniez que votre adresse figurait dans un journal de voleurs, vous saviez simplement que vous aviez été exposé, sans vraiment savoir sur quel site ou service. Désormais, vous pourrez savoir que votre adresse apparaît, par exemple, à Amazone ou Facebooket donc agir vite (changer le mot de passe, activer la double authentification, etc.). -

Mieux protéger vos comptes

Tous les mots de passe trouvés dans ces journaux de voleurs sont ajoutés à la base de données Mots de passe activés de HIBP. Les administrateurs de sites Web peuvent ensuite comparer les mots de passe de leurs utilisateurs à cette liste et forcer une réinitialisation en cas de mot de passe compromis. Les particuliers peuvent vérifier si leur mot de passe est déjà apparu dans une fuite. -

Recevez un avertissement avant que les pirates n’agissent

Les « attaquants » qui collectent ces voleurs de logs cherchent avant tout à exploiter les identifiants pour se connecter directement aux comptes. Avec HIBP, vous pouvez détecter la fuite avant de constater un véritable piratage et de le devancer.

Limites à garder à l’esprit

- Exactitude des données : un journal de vol n’est pas un « fichier officiel » d’un service piraté. Il est possible qu’une adresse email y apparaisse alors que son propriétaire n’a jamais utilisé le site en question, ou que le mot de passe enregistré soit erroné ou ancien.

- Incertitude sur l’origine : le malware peut être présent sur un ordinateur personnel ou professionnel ou encore sur un smartphone (rarement !). Savoir d’où vient la fuite est parfois complexe.

- Volume de données astronomiques : on parle de centaines de gigaoctets ou de dizaines de téraoctets, voire plus, où les doublons et les erreurs sont monnaie courante.

Exemples concrets

- Un employé utilise sa messagerie professionnelle pour jouer à un jeu vidéo : le compte apparaît dans les logs des voleurs avec l’email de l’entreprise et un mot de passe. L’entreprise peut être alertée via HIBP et, si elle le souhaite, imposer un changement de mot de passe, voire rappeler sa politique d’utilisation de la messagerie professionnelle.

- Un internaute consulte HIBP et découvre que son adresse personnelle apparaît dans un journal de voleurs pour Netflix, Twitter et un site bancaire : ils peuvent immédiatement changer leurs mots de passe sur ces plateformes et activer l’authentification multifacteur pour renforcer leur sécurité.

En résumé

- Les journaux des voleurs représentent un énorme danger : ils compilent en temps quasi réel les identifiants volés sur les ordinateurs infectés.

- Have I Been Pwned propose désormais un accès sécurisé aux informations : vous pouvez savoir sur quels sites un identifiant compromis a été utilisé.

- Il est possible, en tant qu’utilisateur particulier ou entreprise, de détecter plus rapidement les failles potentielles et de prendre des mesures correctives (changer les mots de passe, alerter les équipes, etc.).

Avec l’explosion des données volées et revendues, cette nouvelle fonctionnalité HIBP a vocation à donner plus de contrôle aux victimes potentielles, même si elle reste « expérimentale ».

Question pour vous :

Avez-vous déjà envisagé de vérifier régulièrement vos mots de passe et vos adresses e-mail sur des plateformes comme Have I Been Pwned, et si oui, quelle a été votre expérience ?

N’hésitez pas à partager votre point de vue ou vos conseils pour rester vigilant… !

Rejoignez la première communauté informatique dédiée et débloquez tous nos bonus exclusifs, dont des formations complètes « Devenez un expert informatique » pour accélérer votre carrière dès aujourd’hui. Rejoignez la communauté maintenant