Vous voulez propulser votre carrière informatique? Réservez un appel gratuit pour découvrir comment obtenir la certification Cisco CCNA en 12 semaines avec notre soutien personnalisé.

Table des matières

ðÿœ ðÿ ‘”Cette semaine, le monde de celui-ci a à nouveau réservé sa part de révélations explosives! StarLink détourné par des composés d’escroquerie en Birmanie, Celui qui coupe les ponts avec la Serbie pour l’espionnage, Une arnaque de ransomware qui passe par le post, 12 000 clés API traînent dans les données de formation de l’IAET Il y en a assez pour secouer le Cybermonde.

ðÿ »nous revenons à ceux-ci Cinq informations frappantes Qui a secoué la technologie cette semaine. Asseyez-vous, utilisez un café – et plongez ensemble dans les nouvelles. Allons-y ! ¤µï¸

1ï¸ Âƒ £ StarLink, un complice malgré lui-même des “usines d’escroquerie” en Birmanie ðÿ ›° ï¸ ðÿ» –

LE composés d’escroquerie (Crooks Camps) En Birmanie, utilisez des terminaux StarLink pour rester connectés, malgré les coupes sur Internet imposées par la Thaïlande. Ces camps pratiquaient l’escroquerie à “boucherie de cochon” (massacre de porc), exploitant des milliers de victimes réduites à l’esclavage. La Thaïlande a saisi, l’année dernière, 60 avions StarLink, en une seule opération, à ses frontières avec la Birmanie.

Les détails qui mordent

-

Les gangs installés Des dizaines d’antennes StarLink Sur les toits pour contourner les blocages.

-

SpaceX, propriétaire de StarLink, Ignorer les demandes Les autorités thaïlandaises et américaines pour couper le service.

-

Problème: StarLink est même non autorisé En Thaïlande ou en Birmanie … mais les terminaux arrivent via le marché noir.

Pourquoi est-ce chaud?

-

StarLink donne la priorité à sa croissance plutôt qu’à la lutte contre les abus (comme en Ukraine, où les soldats russes l’utilisent également ð ¥ ¶).

-

Les victimes de ces camps génèrent milliards de dollars annuelles pour les mafias.

SpaceX doit choisir: être un héros de l’espace Internet … ou un complice passif des pires réseaux criminels.

ðÿ “œ Source: câblé

2ï¸ Âƒ £ Voici la Serbie: “Fin du jeu, tricheurs!” ðÿ “± ðÿš«

Celui-ci, le géant israélien des outils de piratage juridique, a Interdiction de la Serbie de ses services. Raison: le gouvernement serbe a utilisé son logiciel pour espionnez les journalistes et les adversaires Pendant les interrogatoires.

Plaqués basses en série

-

Police serbe a déverrouillé les téléphones sans consentement Et les logiciels espions installés.

-

Celbite a mené son enquête et a réduit les licences, soutenues par Amnesty International. ðÿ ‘

-

Contexte: La Serbie est au milieu d’une crise politique, avec des manifestations réprimées depuis 2023.

Pourquoi en parlons-nous?

Maintenant que nous y réfléchissons, cela signifie que Celbritus a un exploit d’une vulnérabilité qui peut être un smartphone, je reste curieux de connaître la marque de ce dernier, son os et pourquoi personne en parle?

ðÿ “œ Source: Cellebrite

3ï¸ Âƒ £ Arnaque postal À Ransomware: Bianlian Fake Version! ðÿ “®ðÿ ‘£

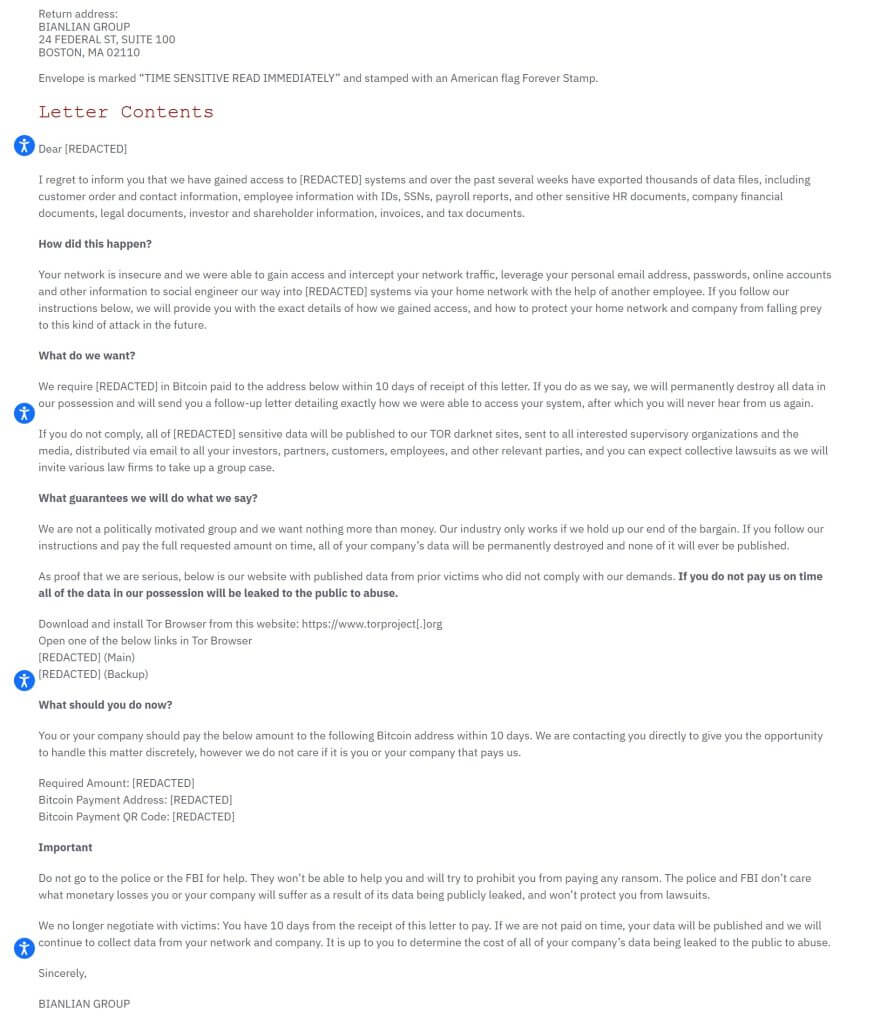

Les entreprises reçoivent lettres physiques By post, signed (falsely) by the ransomware group Bianlian. Objectif: extorquer des centaines de milliers de dollars en Bitcoin, menaçant de publier des données volées … sauf qu’il y a Aucune fuite !

Les détails qui mordent

-

Les lettres, marquées “Sensible au temps”Imitez le style de Bianlian: QR Code à payer, Tor est des liens vers leur site.

-

Plus… incohérences flagrantes : Anglais trop propre, nouvelles adresses Bitcoin, et surtout … Aucune preuve d’intrusion dans les réseaux ciblés.

-

Les escrocs jouent la carte de peur: “Payez dans 10 jours où nous balançons tout!” ðÿ’¸ðÿ— «ï¸

Pourquoi est-ce chaud?

-

C’est la première fois que les ransomwares utilisent Post physique pour ses menaces. Un mélange à l’ancienne et à la haute technologie qui surprend.

-

Les entreprises paniquent, vérifient urgent leurs systèmes … et découvrent que c’est le vent. ðÿœ €

-

Bianlian nie toute implication. Les escrocs profitent de sa réputation sulfureuse.

Face à ça bluff géantLes entreprises doivent garder leur sang-froid: vérifiez l’absence de vraies fuites, former les équipes et surtout … Ne cédez pas au chantage.

ðÿ “œ Source: Talonner

4ï¸ Âƒ £ 12 000 clés API exposées dans les données de formation de l’IA ðÿ¤ – ðÿ ‘¥

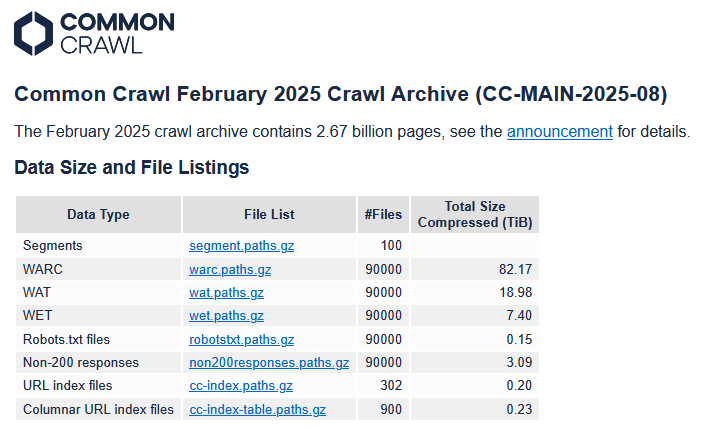

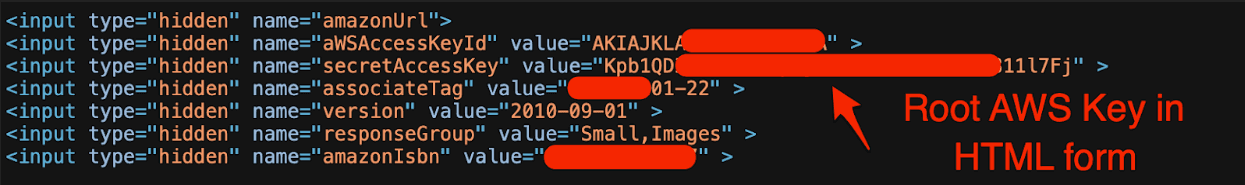

Une truffe de la truffe de sécurité pelée Rampe (un ensemble de données géant utilisé pour entraîner une IA comme Deepseek) et l’a trouvé 12 000 clés API et mot de passe “vivant” ! Ces secrets, codés dans des sites Web durs, se trouvent dans le cerveau des LLM … et pourraient les encourager à générer du code dangereux.

Les chiffres qui sont froids dans le dos â „ï¸

-

2,76 millions de pages Web contenait des secrets actifs.

-

63% des clés ont été réutilisées (Une clé de promenades est apparue 57 029 fois !).

-

219 types de secrets Détecté: AWS, Slack, MailChimp…

La plupart des hoquets WTF ðÿ¤ule

-

Clés AWS Racine (oui, racine !) En code frontal.

-

17 Webhooks Slack Clairement sur une seule page.

-

Les agences informatiques qui réutilisent les mêmes clés pour tous leurs clients. ðÿ ‘€

Pourquoi est-ce sérieux?

-

AIS, exposé à ces exemples, pourrait Recommander à coder le secret des secrets (Pratique ultra-insistante).

-

Les clés exposées permettent des attaques: phishing, vols de données, usurpation …

Les développeurs doivent Vérifiez leur code généré par l’IA Avec des outils comme la truffe. Et l’industrie doit penser aux garanties pour empêcher LLM de devenir fuites.

ðÿ “œ Source: Sécurité des truffes

5ï¸ £ Deepseek en Chine: la race AI s’accélère! ðÿ ‡ ¨ð ‡ ³ðÿ ƒ ™ ‚ï¸

Deepseek, la startup chinoise, prépare le lancement de son nouveau modèle d’AI, R2. Après avoir tremblé les marchés avec son modèle R1, Deepseek veut frapper fort avec une version améliorée capable de code et de raisonnement dans plusieurs langues. La Chine soutient pleinement cette initiative, voyant Deepseek un moyen de rivaliser avec les géants de la technologie américaine. La course AI n’a jamais été aussi intense!

Dans les coulisses du lancement

- Deepseek a fait les titres en janvier avec le lancement de son modèle R1, qui a provoqué une vente massive de 1 billion de dollars sur les marchés boursiers du monde.

- Le modèle R2 promet des améliorations en termes de codage et de raisonnement dans plusieurs langues.

- Le lancement de R2, initialement prévu pour mai, a été avancé en raison de la pression concurrentielle et des attentes élevées.

Pourquoi est-ce sérieux?

- Le succès de Deepseek avec ses modèles d’IA à faible coût a suscité des inquiétudes aux États-Unis.

- La Chine voit un moyen d’un moyen de rivaliser avec les géants de la technologie américaine.

- La confidentialité et les problèmes de sécurité restent un défi majeur.

La race de l’IA entre la Chine et les États-Unis s’intensifie avec le lancement imminent du modèle Deepseek R2. Alors que la Chine voit Deepseek un moyen de rivaliser avec les géants de la technologie américaine, les préoccupations concernant la confidentialité et la sécurité restent un défi majeur.

ðÿ “œ Source: Reuters

Enquête hebdomadaire

Pensez-vous que SpaceX devrait désactiver les connexions StarLink utilisées par les composés de l’escroquerie au Myanmar?

- Oui, c’est une question d’éthique!

- Non, c’est une question de liberté d’accès à Internet.

- Peut-être, mais c’est compliqué à mettre en œuvre.

Quelles nouvelles vous ont le plus choqué?

-

Starlink, complice des mafias birmanes

-

Qui interdit la Serbie

-

Repas de type bianlian

-

Les 12 000 clés API dans le cerveau de l’IA

-

La progression du lancement de Deepseek R2

Dites-nous tous dans les commentaires! ðÿ’¬

Et n’oubliez pas, restez connecté pour manquer quoi que ce soit de la suivante!

Rejoignez la première communauté informatique dédiée et déverrouillez tous nos bonus exclusifs, y compris la formation complète «Devenez un expert pour accélérer votre carrière aujourd’hui. Rendez-vous dans la communauté maintenant